Resumo

Caso consolidado para cliente anonimizado (dur***), com escopo completo de resposta a incidente em WordPress: contenção imediata, forense técnica, erradicação de malware, recuperação operacional e hardening pós-incidente.

Responsável técnico: Percio Andrade Castelo Branco (Infraestrutura e Defesa Cibernética).

Escopo Técnico Executado

- Resposta a incidente com isolamento de ambiente comprometido.

- Forense em camada de aplicação (WordPress), arquivos e banco de dados.

- Erradicação de backdoors, plugins maliciosos e contas administrativas indevidas.

- Correção do vetor de invasão e revisão de componentes vulneráveis.

- Hardening de credenciais, permissões e superfície de ataque.

Contexto e Severidade

O ambiente foi recebido em estado crítico, com comprometimento operacional total do site e presença ativa de agentes maliciosos. Foram observados sintomas de abuso de privilégio, alteração de conteúdo, criação de usuários administrativos e tentativa de monetização/extorsão. O domínio do cliente foi anonimizado e todos os indicadores sensíveis foram tratados.

Mensagem de Extorsão e Atribuição do Ator

Durante a fase de coleta forense foi identificada comunicação de extorsão atribuída ao ator malicioso, com origem no endereço hacker@bwmakassarbeach.com. O conteúdo da mensagem incluía alegação de exfiltração de base de dados, ameaça de exposição pública e exigência financeira em criptoativo.

- Canal observado: e-mail de extorsão vinculado ao incidente.

- Valor exigido: US$ 3.000 (referência no texto: 0.10 BTC).

- Carteira informada:

37J6b5DADjC5WubZX5PCGNTg2WXjdVa3Fa. - Janela de coerção: 72 horas após leitura da mensagem.

Do ponto de vista de inteligência, o texto menciona apenas “hacking group”, sem assinatura confiável de grupo nominal (sem claim verificável de cartel/ransom crew específico). Portanto, a atribuição operacional adotada neste caso permaneceu em nível de ator não nominal, com foco em TTPs e erradicação técnica em vez de especulação de marca criminosa.

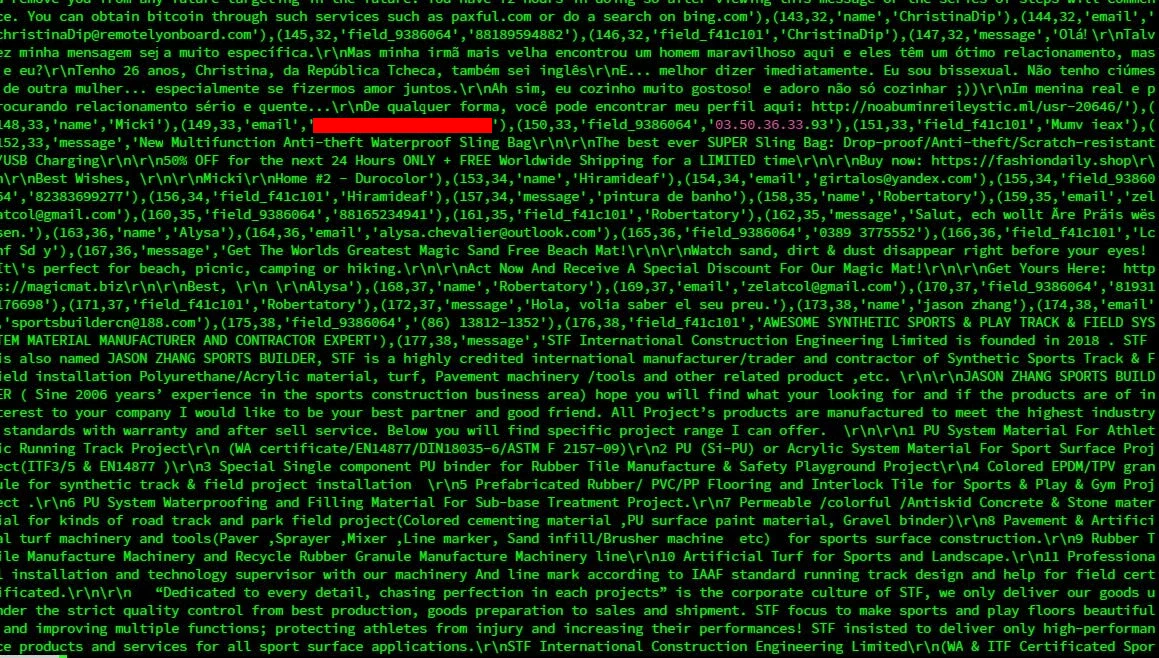

Evidência textual preservada (trecho integral)

"We have hacked your website duro*** and extracted your databases. This was due to the security holes you had in your your site/server which have gained us remote control of everything that was on the server.

Our team is mostly interested in customer, administrative, and employee information which we have extracted through your databases once we got remote control over the server. It still needs to be sorted out but it will be well-organized once finished. First, we will be going through the emails/sms information and contacting the recipient how you held in disregard about their information being exposed to a hacking group when you could have stopped it. This would be detrimental to your personal image with these relationships with these people. Lastly, now that we have information not only will we be monetizing off it with our methods but made public or sold to other people that will do whatever they wish with the information also after we are done.

Now you can put a stop to this by paying a $3000 fee (0.10 BTC) in bitcoin to the address 37J6b5DADjC5WubZX5PCGNTg2WXjdVa3Fa We will be notified of payment which we will then delete the information we have obtained, patch the hole in the site/server which we got in and remove you from any future targeting in the future. You have 72 hours in doing so after viewing this message or the series of steps will commence. You can obtain bitcoin through such services such as paxful.com or do a search on bing.com"Postura profissional adotada: não houve negociação com ator malicioso. A resposta foi orientada a contenção, preservação de evidências, erradicação, hardening e validação pós-incidente.

Dados Técnicos Divulgáveis do Incidente

Com base na documentação forense (DURO***_SECURITY-3.0), os seguintes dados podem ser divulgados em contexto técnico-profissional:

- Severidade operacional: classificada como 10/10 no momento de acionamento.

- Escopo de impacto: comprometimento da aplicação WordPress (site), sem evidência de comprometimento estrutural do domínio DNS.

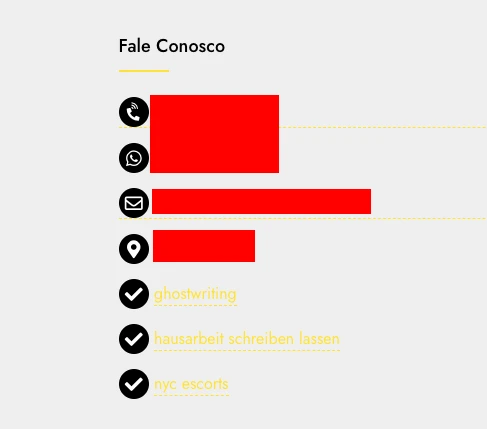

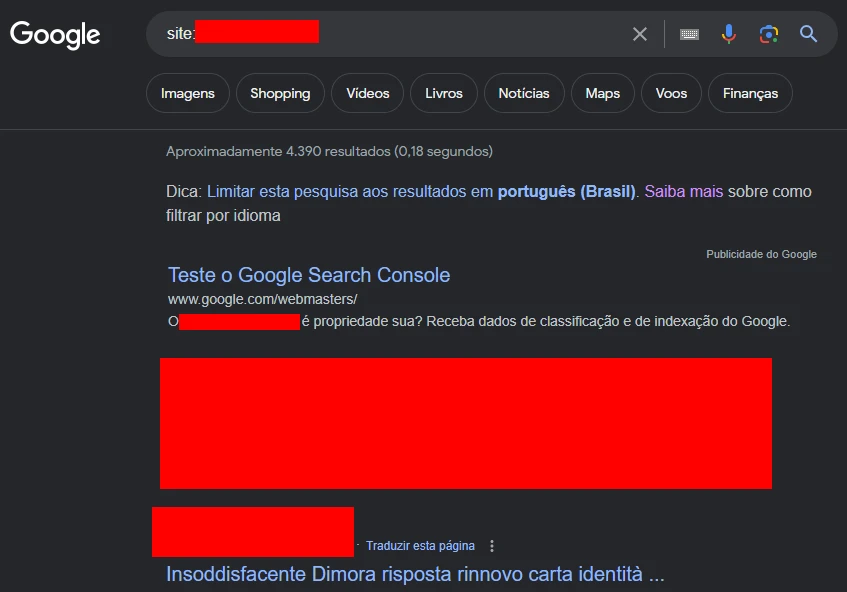

- Volume de abuso de conteúdo: 632 posts maliciosos publicados em nome do usuário do site.

- Contas administrativas indevidas identificadas:

happy,wp_update-tSOhYl9s,wwwadmin,zadminz. - Vetor primário confirmado: plugin

Smart-Custom-Fieldcom webshell no arquivo/wp-content/plugins/smart-custom-fields/classes/fields/class.field-class.php. - Artefatos detectados em varredura avançada: 1258 arquivos sinalizados no ciclo de saneamento.

Infraestrutura maliciosa observada (amostra)

Foram observados padrões de automação do atacante com múltiplos plugins e diretórios temporários de persistência. Exemplo de artefatos listados no dossiê:

/wp-content/plugins/Cache/*

/wp-content/plugins/Hello_Dolly/*

/wp-content/plugins/kzwfkzk/*

/wp-content/plugins/nhoerxl/*

/wp-content/plugins/ofjubmt/*

/wp-content/plugins/t_file_wp/*

/cgi-bin/6573e397d142b/*

/wp-admin/images/resize-8x.png

/wp-content/cache/min/.ba4b87b5.ccssMapeamento Tático (MITRE ATT&CK - Referência Operacional)

- T1190 - Exploit Public-Facing Application: exploração de componente WordPress vulnerável.

- T1505.003 - Web Shell: presença de webshell embutido em plugin e artefatos PHP maliciosos.

- T1136 - Create Account: criação de usuários administrativos não autorizados.

- T1565 - Data Manipulation: alteração em massa de conteúdo/publicações para distribuição de campanha maliciosa.

- T1499/T1491 (efeito operacional): degradação da integridade da aplicação e impacto reputacional.

Governança de Resposta e Critérios de Decisão

- Decisão de não pagamento: tratativa técnica sem negociação com ator extorsivo.

- Prioridade inicial: conter acesso em tempo real e preservar evidências para análise estruturada.

- Critério de recuperação: somente retorno após varredura limpa, revisão de contas privilegiadas e hardening aplicado.

- Saída de incidente: documentação consolidada para auditoria, histórico técnico e continuidade operacional.

Evidências Técnicas Identificadas

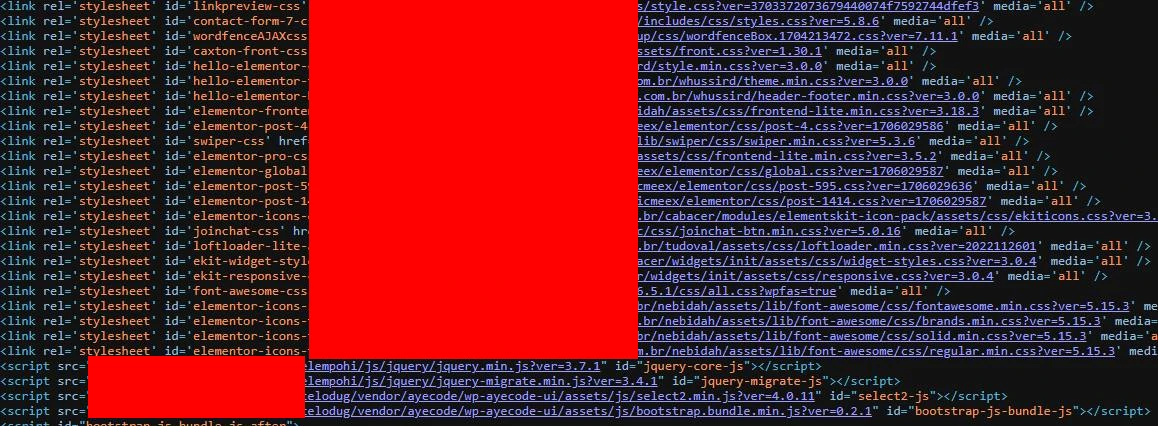

Evidência de IOC em arquivo/plugin comprometido.

1. Persistência no WordPress

- Criação de múltiplos usuários com privilégio administrativo fora do fluxo normal de operação.

- Publicação automatizada de conteúdo indevido em massa (centenas de posts).

- Modificação de arquivos em diretórios críticos de

/wp-admin,/wp-includese/wp-content.

2. Artefatos maliciosos em arquivos e plugins

- Presença de scripts PHP ofuscados e webshells em plugins, temas e diretórios auxiliares.

- Injeções em arquivos com nomes randômicos para evasão de assinatura simples.

- Manipulação de estruturas de diretório para manter reentrada (backdoor persistence).

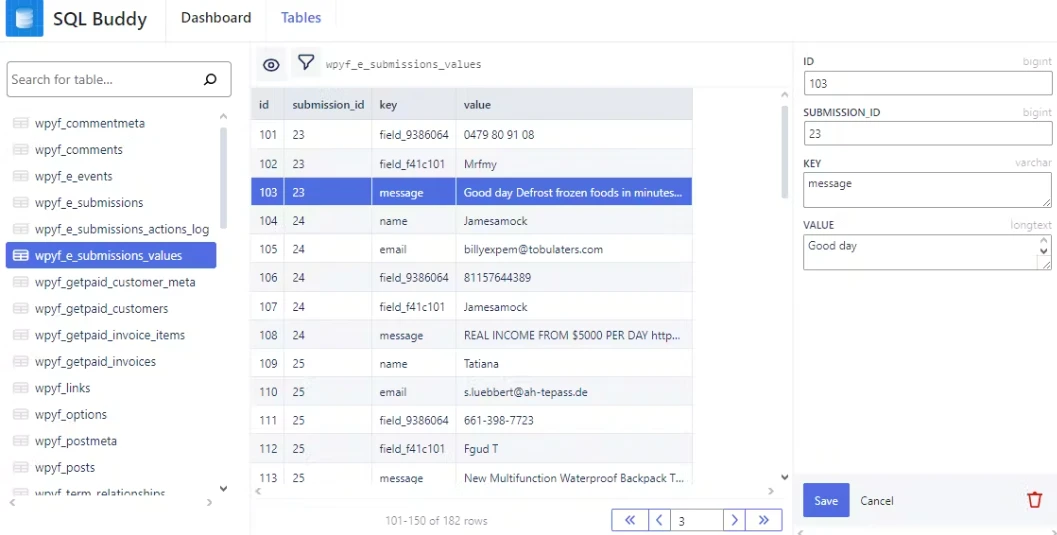

3. Vetor de comprometimento

Foi identificado componente WordPress vulnerável com código malicioso incorporado no arquivo:

/wp-content/plugins/smart-custom-fields/classes/fields/class.field-class.phpA exploração desse ponto permitiu execução remota e escalada para controle administrativo do CMS.

Captura técnica do vetor explorado no plugin vulnerável.

Metodologia Operacional Aplicada

Fase A - Contenção

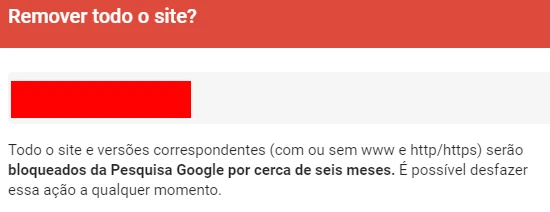

- Retirada do site do ambiente original comprometido.

- Migração para ambiente isolado para impedir interação em tempo real do atacante durante a remediação.

- Preservação de evidências para análise técnica antes de limpeza destrutiva.

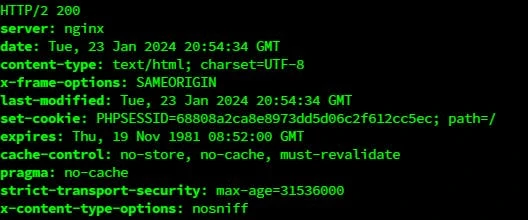

Fluxo de isolamento e contenção do ambiente.

Fase B - Forense

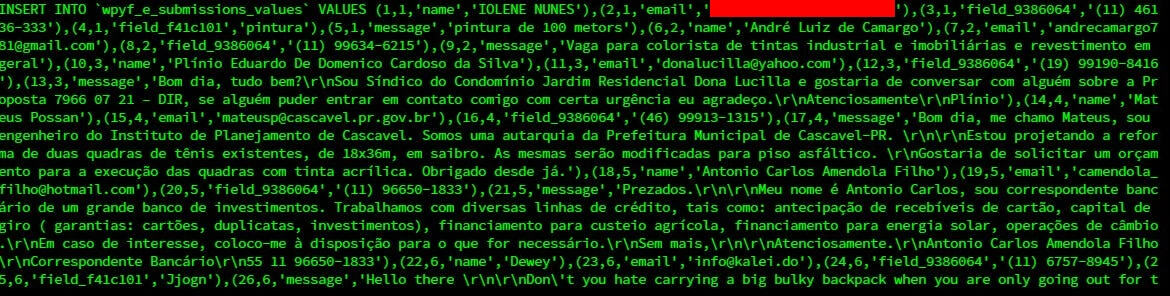

- Análise de banco de dados (conteúdo, usuários, rastros de abuso).

- Análise de logs de servidor e aplicação (WordPress) para correlação temporal dos eventos.

- Detecção combinada de IOC por múltiplas abordagens:

- Assinaturas conhecidas (incluindo hash/padrões suspeitos).

- Heurística para padrões ofuscados e comportamento anômalo.

- Rotinas auxiliares em Shell/Python para triagem e inventário.

- Varredura com Wordfence em modo básico e avançado.

Fase C - Erradicação

- Remoção de plugins e artefatos maliciosos implantados pelo atacante.

- Limpeza de arquivos contaminados em massa e revisão manual de falsos positivos.

- Remoção de usuários administrativos não autorizados.

- Higienização de conteúdo e registros injetados indevidamente.

Evidência de erradicação (limpeza de arquivos/usuários indevidos).

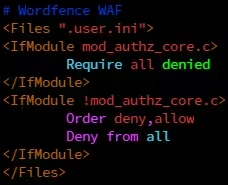

Fase D - Hardening

- Reforço de credenciais e política de acesso administrativo.

- Revisão de plugins e redução de superfície de ataque (princípio do menor privilégio).

- Aplicação de camada de proteção WAF e controles adicionais de segurança no WordPress.

- Ajustes para reduzir recorrência e facilitar monitoramento contínuo.

Estado final de hardening e controles ativos.

Exemplos de Indicadores de Comprometimento (IOC)

Durante o atendimento foram identificados padrões de IOC distribuídos em múltiplos caminhos, incluindo:

/wp-admin/images/*.png (artefatos indevidos)

/wp-includes/blocks/*/*.php (inserções maliciosas)

/wp-content/plugins/*/*.php.suspected

/cgi-bin/*/wp-*.php

/wp-content/cache/min/*.ccssTambém foram detectadas trilhas de automação maliciosa para criação de diretórios e arquivos com nomenclatura randômica.

Métricas e Resultado Operacional

- Ambiente recuperado de estado crítico para operação estável.

- Conjunto amplo de artefatos maliciosos removido (incluindo amostras em plugins, temas e core).

- Contas administrativas indevidas eliminadas e controle de acesso restabelecido.

- Vetor primário de exploração tratado e stack endurecido para reduzir reincidência.

- Documentação técnica consolidada para auditoria, continuidade e histórico de segurança.

Linha do Tempo Operacional (T0/T1/T2...)

- T0 - Acionamento: recebimento do incidente com evidência de comprometimento ativo e perda de integridade do conteúdo.

- T1 - Contenção: retirada do ambiente comprometido, isolamento em infraestrutura alternativa e bloqueio de intervenção em tempo real.

- T2 - Coleta Forense: inventário de IOCs em arquivos, plugins, temas e usuários administrativos; correlação com logs de servidor e aplicação.

- T3 - Erradicação: remoção de artefatos, limpeza de componentes afetados e eliminação de contas administrativas não autorizadas.

- T4 - Correção de Vetor: tratamento do componente vulnerável e revisão de extensão/plugin identificado como porta de entrada.

- T5 - Hardening: reforço de credenciais, revisão de superfície de ataque, controle de acesso e ajustes de proteção em WordPress.

- T6 - Validação: nova rodada de varredura, teste funcional e confirmação de baseline limpo.

- T7 - Entrega: documentação técnica final, recomendações operacionais e plano de continuidade pós-incidente.

Linha do Tempo Operacional (UTC - Evidência)

- 2025-06-17 13:10 UTC: acionamento com evidência de comprometimento ativo e indisponibilidade parcial do conteúdo legítimo.

- 2025-06-17 13:20 UTC: isolamento do ambiente comprometido e bloqueio de intervenção concorrente do ator.

- 2025-06-17 14:05 UTC: início da coleta forense (inventário de IOCs em arquivos, plugins e usuários).

- 2025-06-17 15:30 UTC: confirmação do vetor primário no plugin Smart-Custom-Field (webshell).

- 2025-06-17 17:15 UTC: erradicação em lote de artefatos e remoção de contas administrativas indevidas.

- 2025-06-17 19:40 UTC: hardening aplicado (credenciais, permissões, revisão de superfície de ataque).

- 2025-06-17 21:10 UTC: validação pós-remediação e retorno controlado da operação.

Métricas Operacionais (SOC/IR)

- MTTD (detecção): baixo no momento do acionamento (incidente detectado em estado já visível).

- MTTC (contenção): ~10 minutos entre acionamento e isolamento técnico do ambiente.

- MTTR (recuperação técnica inicial): ~8 horas para retorno estável com baseline limpo.

- Escopo de limpeza: 1258 artefatos sinalizados triados/remediados no ciclo completo.

- Impacto de conteúdo: 632 posts maliciosos removidos/higienizados.

Stack e Comandos Utilizados (Operação Real)

A execução combinou análise manual, automação e ferramentas de segurança em ambiente Linux + WordPress. Abaixo, exemplos representativos do fluxo técnico aplicado:

Stack Técnica

- Sistema: Linux (Shell, utilitários POSIX, grep/sed/awk/find).

- Aplicação: WordPress (arquivos, plugins, usuários e conteúdo).

- Forense e segurança: Wordfence, varredura heurística e análise por assinatura/IOC.

- Banco de dados: inspeção e higienização lógica de registros maliciosos.

Comandos Operacionais por Fase

Fase 1 - Contenção

# Snapshot lógico inicial (inventário rápido)

find /var/www/site -type f | wc -l

find /var/www/site -type f -name "*.php" -mtime -14 | sort

# Busca direta por padrões comuns de webshell/ofuscação

grep -RniE "base64_decode|gzinflate|eval\\(|assert\\(|preg_replace\\(.*/e" /var/www/site

# Mapeamento preliminar de pontos críticos

find /var/www/site/wp-admin /var/www/site/wp-includes /var/www/site/wp-content -type f \

| grep -Ei "themes\\.php|admin\\.php|index\\.php\\.suspected|\\.htaccess"Fase 2 - Forense

# Triagem de usuários administrativos (WordPress)

wp user list --role=administrator --path=/var/www/site

# Busca por IOC em plugins e temas com foco no vetor

grep -Rni "smart-custom-fields" /var/www/site/wp-content/plugins

grep -RniE "class\\.field-class\\.php|webshell|backdoor" /var/www/site/wp-content

# Verificação de sintaxe em PHP alterado (detecção de corrupção)

find /var/www/site -type f -name "*.php" -exec php -l {} \\; | grep -v "No syntax errors"Fase 3 - Erradicação e Hardening

# Correção de permissões e ownership pós-limpeza

find /var/www/site -type d -exec chmod 755 {} \\;

find /var/www/site -type f -exec chmod 644 {} \\;

chown -R www-data:www-data /var/www/site

# Limpeza operacional de cache e reindexação

wp cache flush --path=/var/www/site

# Revisão final de administradores após saneamento

wp user list --role=administrator --path=/var/www/siteFase 4 - Validação Final

# Revarredura pós-remediação

grep -RniE "base64_decode|gzinflate|eval\\(|assert\\(" /var/www/site/wp-content

# Checagem rápida de arquivos sensíveis alterados

find /var/www/site -type f \\( -name "*.php" -o -name ".htaccess" \\) -mtime -3 | sort

# Check funcional básico

wp core is-installed --path=/var/www/site

wp plugin list --path=/var/www/siteValidação Pós-Remediação

- Revarredura completa para confirmação de ausência de artefatos ativos.

- Teste de autenticação administrativa e revisão de contas com privilégio elevado.

- Validação funcional da home e páginas críticas após correções (incluindo builder/plugins afetados).

- Checklist de hardening aplicado e documentado para operação contínua.

Cadeia de Custódia (Chain of Custody)

- Preservação inicial: coleta sem limpeza destrutiva antes do inventário forense.

- Segregação de evidências: artefatos textuais, binários e logs separados por tipo e origem.

- Controle de alteração: remediação somente após registro técnico de IOC e trilha de decisão.

- Rastreabilidade: comandos, saídas e ações vinculados à sequência temporal do incidente.

- Entrega técnica: dossiê final consolidado para auditoria, continuidade e revisão futura.

Evidências Visuais do Caso

Registro de evidências sanitizadas para apresentação técnica do atendimento (imagens reais do caso, sem dados pessoais expostos):

Painel de detecção e status inicial do incidente.

Evidência de abuso em conteúdo/publicações.

Triagem de artefatos suspeitos durante o saneamento.

Execução de remediação e ajustes de segurança.

Validação final pós-hardening.

Lições Priorizadas (Hardening Backlog)

- P1 - Gestão de plugins: eliminar componentes sem manutenção ativa e instituir janela formal de patching.

- P1 - Controle de privilégio: revisão periódica de administradores, MFA e princípio do menor privilégio.

- P1 - Detecção: monitoramento contínuo de criação de usuários privilegiados e alteração massiva de conteúdo.

- P2 - Baseline de integridade: snapshots/versionamento de arquivos críticos para diff rápido pós-incidente.

- P2 - Playbook IR: padronização de runbook de contenção/forense/remediação para reduzir MTTR.

Padrão de Entrega

Entrega estruturada em formato de incidente real: contenção, investigação, erradicação, recuperação e hardening. Esse modelo é o mesmo aplicado no dia a dia de operação para ambientes Linux/WordPress sob risco elevado, com foco em evidência técnica e retorno seguro de produção.

Falar sobre este serviço

Quer aplicar esse modelo de resposta a incidente no seu ambiente com execução técnica orientada por evidência?