image_01 - Visão geral do caso técnico.

Resumo Executivo

Atendimento técnico de incidente em WordPress para cliente anonimizado (inte***), com comprometimento da aplicação, criação de conteúdo malicioso em massa e persistência por arquivos webshell. O trabalho foi executado com metodologia de resposta a incidente em quatro fases: contenção, forense, erradicação e hardening.

Responsável técnico: Percio Andrade Castelo Branco (Infraestrutura e Defesa Cibernética).

Escopo e Premissas de Atendimento

- Plataforma afetada: WordPress (camada de aplicação).

- Impacto no host: sem evidência de comprometimento estrutural da hospedagem base.

- Severidade operacional: 6/10 (incidente mediano com comprometimento funcional relevante).

- Objetivo do atacante: usar o site como ponto de disseminação de conteúdo malicioso e redirecionamento.

Cadeia de Ataque Identificada

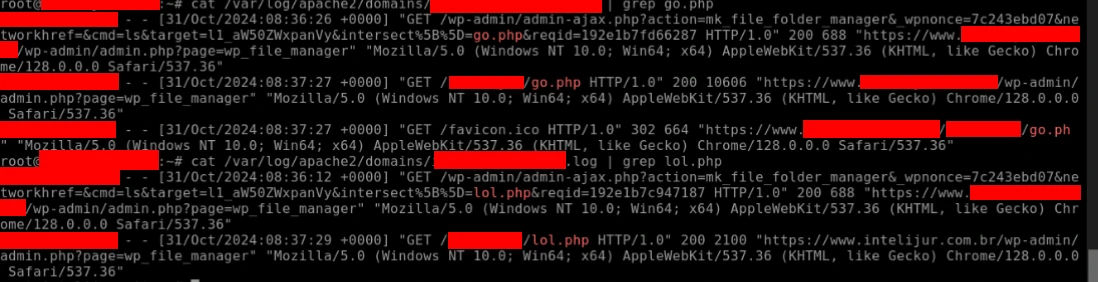

- Tentativas massivas de força bruta em XML-RPC (volume alto em janela curta).

- Obtenção de acesso administrativo ao WordPress (hipótese corroborada por trilhas de ação no painel).

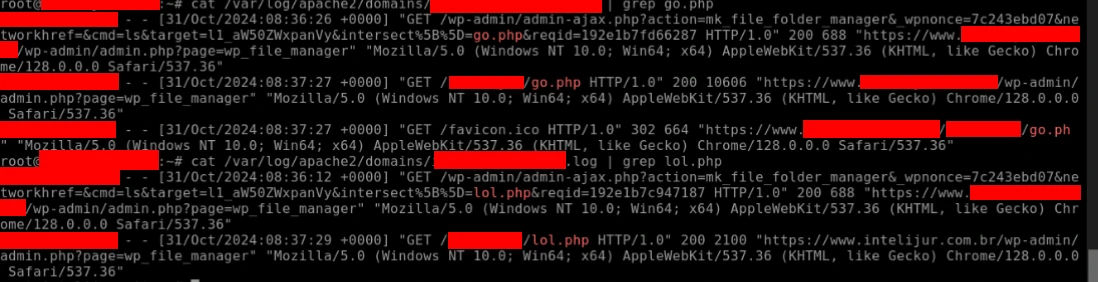

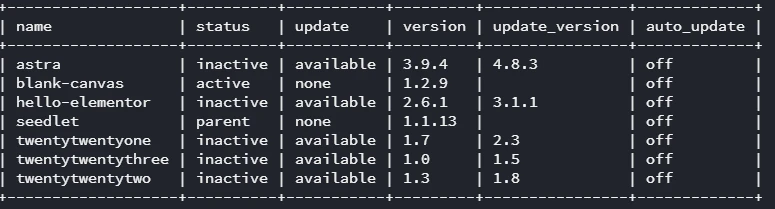

- Uso de plugin de gerenciamento de arquivos para envio de payloads

go.phpelol.php. - Implantação de pacote de persistência em ZIP (

2022a.zip) contendo arquivo de fallback. - Alteração de tema ativo e edição de templates (header/footer) para suporte à campanha maliciosa.

- Geração automatizada de conteúdo indevido em massa (191 posts).

Indicadores Técnicos (IOC) Confirmados

Artefatos diretamente vinculados ao incidente, sanitizados para publicação:

/home/inte***/public_html/inte***/go.php

/home/inte***/public_html/inte***/lol.php

/home/inte***/public_html/wp-content/uploads/2022a.zip

/home/inte***/public_html/wp-content/uploads/2022a.zip/a.php

/home/inte***/wp-content/mu-plugins/index.php

/home/inte***/wp-content/mu-plugins/2022a.zip- IOC comportamental: criação de centenas de posts não autorizados.

- IOC de autenticação: 13.940 tentativas de força bruta em XML-RPC registradas.

- IOC de integridade: troca indevida de tema ativo e alterações em templates visuais.

Linha do Tempo Operacional (T0/T1/T2...)

- T0 - Acionamento: recepção do incidente com sinais de conteúdo malicioso e desvio de layout.

- T1 - Contenção: retirada do site do ambiente original e migração para servidor alternativo isolado.

- T2 - Forense: coleta de artefatos, análise de logs (servidor + WordPress), validação de vetor e IOCs.

- T3 - Erradicação: remoção de payloads, limpeza de posts, revisão de temas/plugins e correção de alterações.

- T4 - Hardening: atualização de stack, reforço de firewall/app security, rotação de credenciais e controles adicionais.

- T5 - Validação: varredura final, validação funcional e emissão de dossiê técnico pós-incidente.

Execução Técnica por Fase

Fase 1 - Contenção

- Isolamento imediato do ambiente para cessar ação do atacante em tempo real.

- Preservação de evidência e baseline antes da limpeza destrutiva.

- Preparação de ambiente remoto seguro para tratamento do incidente.

Fase 2 - Forense

- Análise de banco de dados e de logs de aplicação/servidor.

- Detecção por assinatura (hash/padrões conhecidos) e heurística.

- Varredura com scripts auxiliares (Shell/Python) para triagem em lote.

- Validação com Wordfence (scan básico/avançado) para reforço de cobertura.

Fase 3 - Erradicação

- Remoção manual de

go.php,lol.phpe artefatos compactados de persistência. - Limpeza de conteúdo indevido e rollback de alterações visuais maliciosas.

- Reversão do tema ativo para baseline previamente identificado como legítimo.

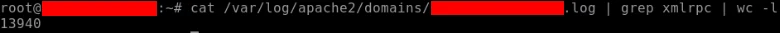

Fase 4 - Hardening

- Atualização de todos os plugins, temas e core WordPress para versões correntes.

- Ativação de Wordfence com firewall em modo avançado.

- Instalação de plugin de endurecimento de superfície administrativa (HideMyWP) para etapa posterior no ambiente final.

- Aplicação de controles em

.htaccesse desativação/restrição de XML-RPC conforme requisito. - Rotação completa de credenciais de usuários privilegiados e banco de dados (valores suprimidos neste relatório público).

Comandos e Rotinas Operacionais (Representativo)

# 1) Inventário inicial de alterações em PHP

find /var/www/site -type f -name "*.php" -mtime -30 | sort

# 2) Busca de padrões comuns de ofuscação/webshell

grep -RniE "base64_decode|gzinflate|eval\\(|assert\\(|preg_replace\\(.*/e" /var/www/site

# 3) Revisão de usuários administrativos

wp user list --role=administrator --path=/var/www/site

# 4) Limpeza de cache e revalidação de ambiente

wp cache flush --path=/var/www/site

wp core is-installed --path=/var/www/site

wp plugin list --path=/var/www/site

# 5) Reforço de permissões após remediação

find /var/www/site -type d -exec chmod 755 {} \\\;

find /var/www/site -type f -exec chmod 644 {} \\\;

chown -R www-data:www-data /var/www/siteElementor e Integridade de Layout

Durante a análise foi confirmado que o atacante também editou templates via builder (header/footer e páginas estruturais), gerando impacto visual e funcional no frontend. Como não havia versionamento válido para alguns templates no ambiente comprometido, foi necessário iniciar reconstrução/correção com baseline técnico.

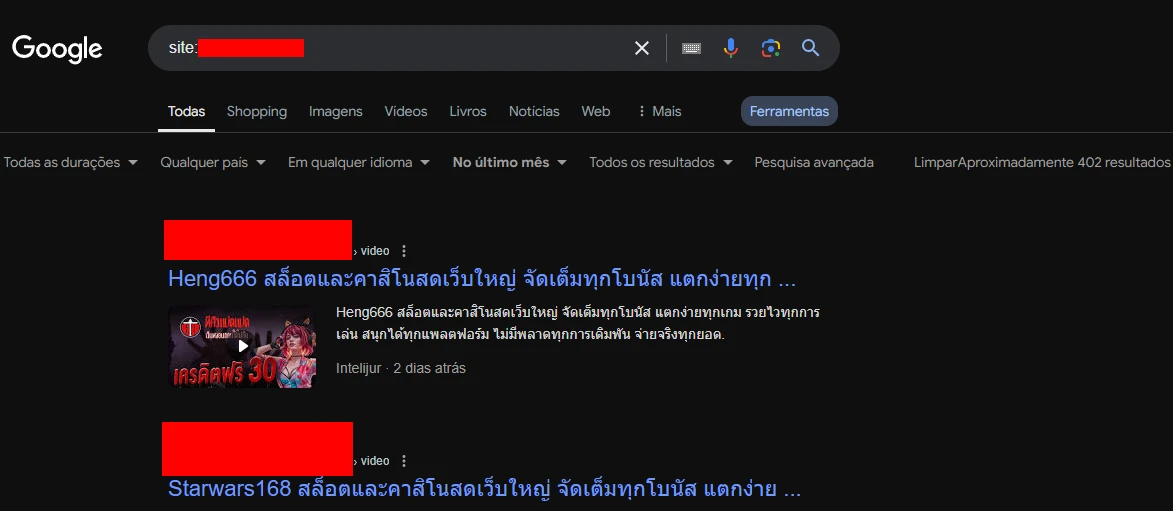

Impacto de SEO/Reputação

- Indexação indevida de páginas geradas pelo atacante (402 resultados observados no período de análise).

- Necessidade de limpeza de índice, reenviar sitemap válido e remoção de padrões de URL maliciosos.

- Recomendação de monitoramento contínuo da reputação para reduzir persistência de lixo indexado.

Métricas e Resultado Operacional

- Ambiente recuperado de estado comprometido para operação funcional estável.

- 191 posts maliciosos identificados e tratados no escopo de erradicação.

- 13.940 tentativas de força bruta em XML-RPC confirmadas em trilhas de log.

- Superfície administrativa endurecida com camadas adicionais de proteção.

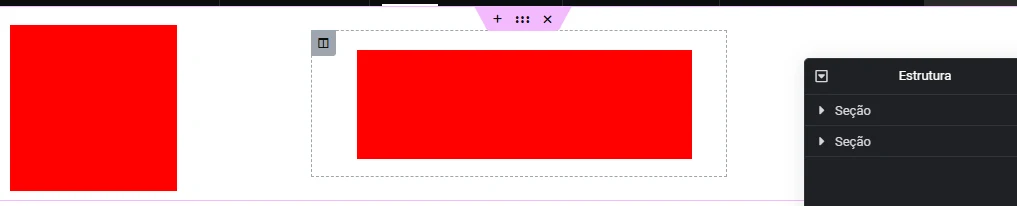

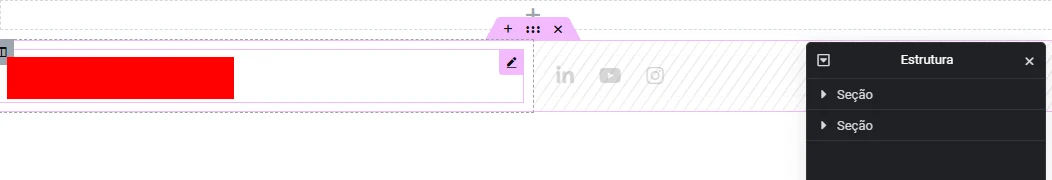

Evidências Visuais do Atendimento

Registro de screenshots técnicos sanitizados (sem dados sensíveis):

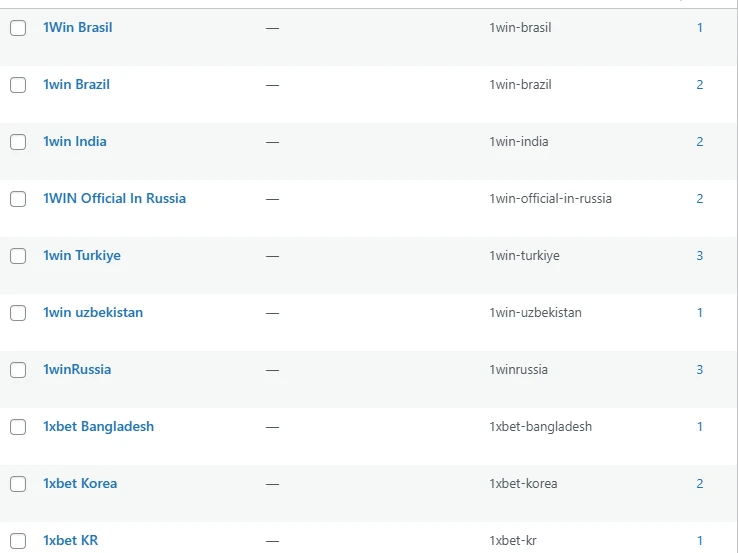

image_02 - Artefato inicial vinculado ao incidente.

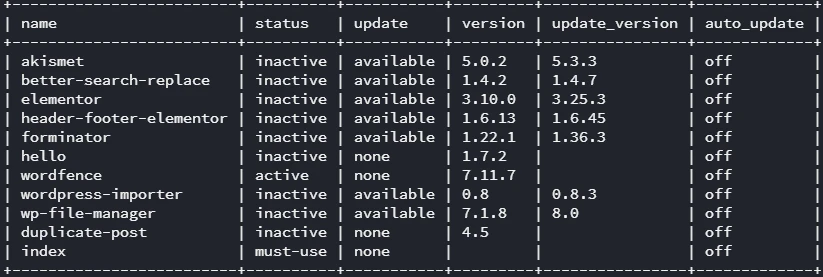

image_03 - Trilha de ataque com payload enviado ao ambiente.

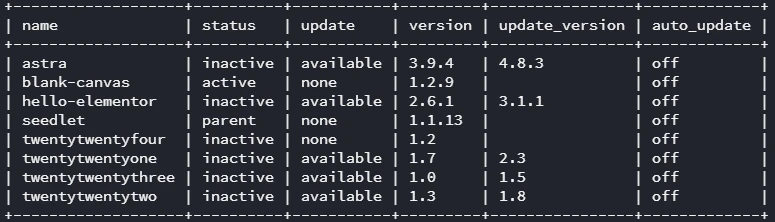

image_04 - Evidência de persistência/ponto de reentrada.

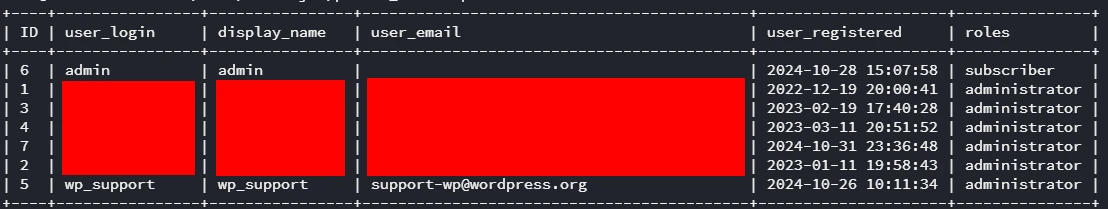

image_05 - Validação técnica de logs do incidente.

image_06 - Limpeza de conteúdo indevido em massa.

image_07 - Etapa de hardening aplicada.

image_08 - Reforço de controles de segurança.

image_09 - Revisão/correção de templates afetados.

image_10 - Estado pós-correção com baseline estável.

image_11 - Validação final da remediação.

image_12 - Comprovação final de entrega técnica.

Lições Priorizadas (Backlog de Segurança)

- P1 - Controle de autenticação: proteção robusta em XML-RPC e autenticação administrativa.

- P1 - Gestão de plugins: reduzir plugins de risco e revisar permissões operacionais.

- P1 - Monitoramento: alertar criação de posts em massa e alterações de tema/template.

- P2 - Recuperação: versionamento de templates críticos (header/footer/home) para rollback rápido.

- P2 - Reputação: rotina de higienização de indexação e monitoramento de SEO pós-incidente.

Referência Documental

Baseado em dossiê técnico anonimizado: INTEL***_SECURITY-2.0.

Falar sobre este serviço

Quer aplicar esse modelo de resposta a incidente no seu ambiente com execução técnica orientada por evidência?